Новая уязвимость в процессорах Intel позволяет использовать разгон системы для атаки

Исследователи безопасности обнаружили новую уязвимость (CVE-2019-14607), которая затрагивает процессоры Intel. Она получила название Plundervolt и связана с механизмом динамического управления напряжением и частотой процессора. Потенциальная атака инициирует повреждение содержимого ячеек с данными, позволяет извлекать их из безопасного анклава SGX. Другими словами, злоумышленник может повысить привилегии в системе и получить доступ к закрытым данным.

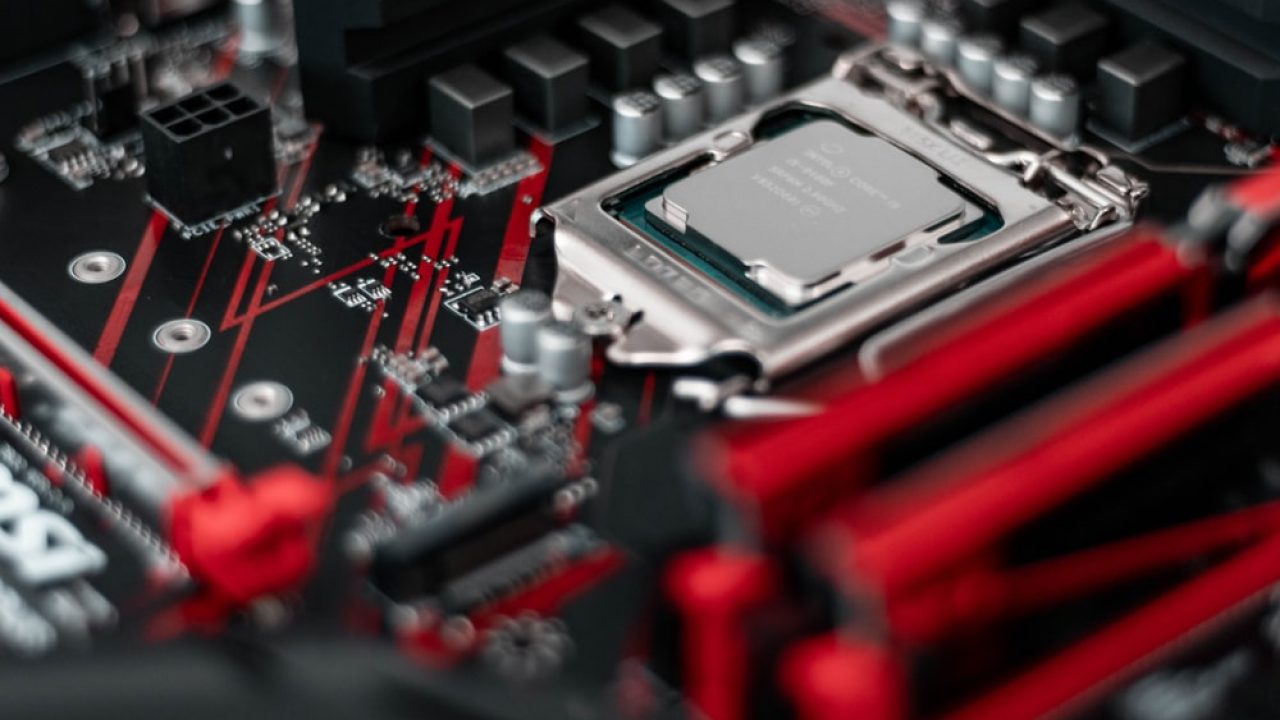

Исследователи безопасности обнаружили новую уязвимость (CVE-2019-14607), которая затрагивает процессоры Intel. Она получила название Plundervolt и связана с механизмом динамического управления напряжением и частотой процессора. Потенциальная атака инициирует повреждение содержимого ячеек с данными, позволяет извлекать их из безопасного анклава SGX. Другими словами, злоумышленник может повысить привилегии в системе и получить доступ к закрытым данным.Технология SGX (Software Guard Extensions) появилась в процессорах Intel Core шестого поколения (Skylake). Компания Intel использует эту область чипа для защиты ценной информации, например, ключей шифрования AES. Анклав отделён от другой памяти внутри процессора и защищён программным шифрованием, однако Plundervolt позволяет злоумышленникам извлекать информацию из анклава быстрее, чем с помощью уязвимостей Meltdown или Spectre.

Суть атаки заключается в том, чтобы создать условия для возникновения ошибки при вычислениях в SGX и затем восстановить эти данные. Для этого используются штатные программные интерфейсы для управления частотой и напряжением CPU. Атака требует доступа к системе с правами root или администратора. Прототип кода для совершения атаки опубликован на GitHub. Уязвимости Plundervolt подвержены процессоры Intel, включая модели Intel Core с 6 по 10 поколение, а также пятое и шестое поколения Xeon E3, первое и второе поколения Intel Xeon Scalable, Xeon D, Xeon W и Xeon E.

Intel уже выпустила обновление микрокода для защиты от воздействий атаки, которое отключает функции разгона в штатных утилитах.